選對服務器后,如何通過安全軟件與訪問限制筑牢服務器安全防線

在當今數字化時代,服務器的穩定與安全是網絡軟件服務正常運行的基石。正確選擇服務器只是第一步,緊隨其后的是部署嚴密的安全策略,其中安全軟件的安裝與訪問權限的精細化管理構成了核心防線。本文將系統闡述服務器選定后,如何通過這兩大支柱,為您的網絡軟件服務構建一個穩固的安全體系。

一、安全軟件:構建主動防御的堅實屏障

安全軟件是服務器的“免疫系統”,負責識別、隔離和清除各類威脅。其部署應遵循以下原則:

- 多層次防護: 不應僅依賴單一軟件。一個健全的防護體系通常包括:

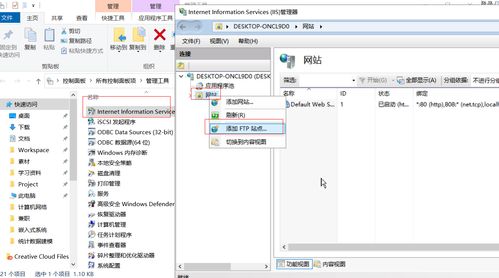

- 防火墻: 作為第一道關卡,嚴格控制進出服務器的網絡流量,只允許必要的端口和服務通信。

- 入侵檢測與防御系統(IDS/IPS): 實時監控網絡活動,能夠識別并阻斷可疑的攻擊模式和行為。

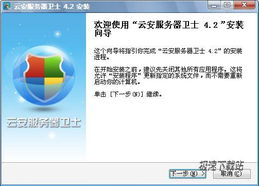

- 防病毒與反惡意軟件: 定期掃描系統,查殺已知的病毒、木馬、勒索軟件等惡意程序。

- 主機加固軟件: 對操作系統進行安全配置檢查和加固,關閉不必要的服務,減少攻擊面。

- 保持更新與實時監控: 安全軟件的規則庫和引擎必須定期更新,以應對最新的威脅。應啟用實時監控和告警功能,確保安全事件能被及時發現和響應。

- 最小化安裝與資源優化: 選擇信譽良好、資源占用合理的軟件,避免因安全軟件本身導致服務器性能大幅下降,影響核心的網絡軟件服務。

二、訪問限制:實施精細化的權限管控

如果說安全軟件是“衛兵”,那么訪問限制就是“門禁系統”,決定了誰可以進來、可以到哪里、可以做什么。這是防止未授權訪問和內部威脅的關鍵。

- 強化身份認證:

- 禁用默認賬戶/弱密碼: 立即修改或禁用所有默認賬戶,強制使用高強度、復雜的密碼。

- 推行多因素認證(MFA): 對于管理員和重要操作,務必啟用MFA,即使密碼泄露也能增加一道安全屏障。

- 使用密鑰對認證: 對于SSH等遠程管理,優先使用密鑰對替代密碼登錄,安全性更高。

- 遵循最小權限原則:

- 用戶與權限分離: 為不同角色(如系統管理員、應用管理員、開發人員、審計員)創建獨立的賬戶,并僅授予其完成工作所必需的最小權限。

- 限制Root/Superuser使用: 盡量避免直接使用最高權限賬戶進行日常操作,通過sudo等機制進行權限提升并記錄日志。

- 控制網絡訪問路徑:

- IP白名單: 將管理端口(如SSH、RDP)的訪問來源限制在特定的、可信的IP地址或IP段。

- VPN/VPC隔離: 通過虛擬專用網絡(VPN)或云服務商的虛擬私有云(VPC)來訪問管理界面,避免服務端口直接暴露在公網。

- 端口最小化開放: 嚴格審查并只開放網絡軟件服務所必需的端口,關閉所有其他不必要的端口。

- 建立完善的審計與日志機制:

- 記錄所有關鍵操作: 詳細記錄用戶的登錄、注銷、權限變更、文件訪問及系統配置更改等日志。

- 集中管理與定期審計: 將日志集中存儲于安全位置,并定期進行審計分析,以發現異常行為和安全事件。

三、綜合實踐:構建動態的安全閉環

安全并非一勞永逸。將安全軟件與訪問限制策略結合,并融入持續的運維流程中,才能形成有效閉環:

- 部署與配置階段: 在服務器初始化后,立即安裝并配置基礎安全軟件和訪問控制策略。

- 日常運維階段: 定期進行漏洞掃描、安全更新、日志審查和權限復核。

- 事件響應階段: 當安全軟件告警或審計日志出現異常時,能快速定位問題(通過訪問日志追溯源頭),并利用安全軟件進行隔離或清除。

- 持續優化階段: 根據威脅情報和業務變化,不斷調整和優化安全策略與軟件規則。

###

選擇一臺性能強勁、可靠的服務器,為網絡軟件服務提供了優質的“硬件地基”。真正的安全源于持續、動態的“軟件防護”與“管理約束”。通過精心選擇和配置安全軟件,并嚴格執行精細化的訪問限制策略,您才能將服務器從一臺普通的計算設備,轉變為一個能夠抵御復雜網絡威脅的堅固堡壘,從而確保您的核心業務——網絡軟件服務——能夠穩定、安全、高效地運行。安全無小事,防御體系的每一環都至關重要。